Aggasztó eseménysorozatról számolt be a The Washington Post a Macbookok kamerája kapcsán. Egy nem is olyan régen lezárult bűncselekmény során egy férfi képes volt feltörni a gimnáziumi osztálytársa Apple notebookját, majd a tudta nélkül meztelen fotókat készített róla, amiket később ellene használt fel.

Ugyan a FaceTime kamerát úgy tervezték meg, hogy mindig egy zöld fény világítson mellette amikor működik, egy szoftverrel ez a két hardver szétkapcsolható. Ezt a megoldást egyébként nem csak illegális formában használták a hackerek, ugyanis az FBI is folytatott nyomozásokat ilyen módszerrel.

Amiatt egyébként korábban is sokat aggódtak a felhasználók, hogy a webkamerát távolról megfigyelhetik, de eddig a Macbookosokat megnyugtatta a tudat, hogy legalább tudnak majd róla, ha kukkolják őket. A mostani bizonyítékok szerint mégsem ez a helyzet. Marcus Thomas, az FBI egyik korábbi segédigazgatója megerősítette a teóriát, miszerint az FBI már évek óta a képes megkerülni a figyelmeztető jelzést a kamera megfigyelésekor.

A Johns Hopkins Egyetem a kutatásaiban azt a szoftvert vizsgálta, ami képes megkerülni a hardveres összeköttetést a kamera és a jelzőfény között. Bár arra nem jöttek rá, hogy a támadás áldozatául esett lánynak pontosan milyen szoftverekkelsikerült beszereznie a hacekeléshez használt programot, azt bebizonyították, hogy az Apple rendszere tényleg sebezhető. Az általuk megtalált kiskapu csak a 2008-ig gyártott Maceknél jött be, de sajnos van miért félni az újabb modelleknél is. A kutatók szerint legalább két olyan megoldás létezik, amelyekkel a trükk a jelenlegi készülékeknél is gond nélkül bevethető.

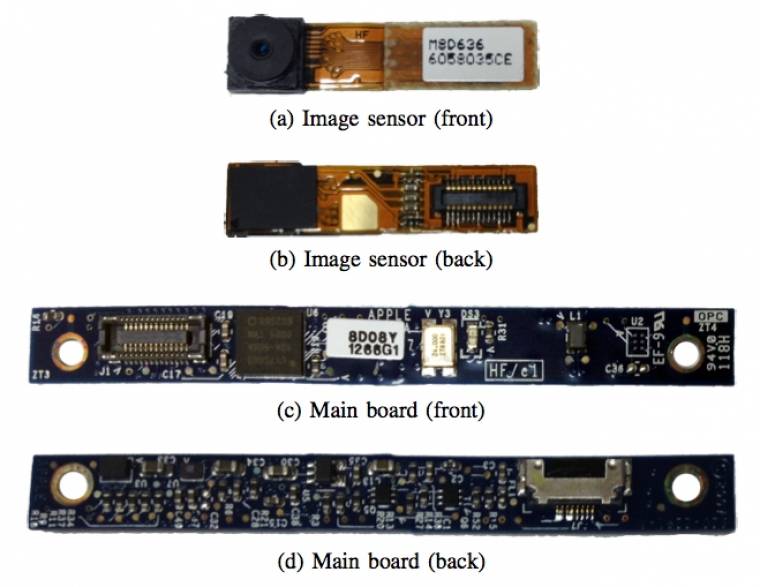

A támadás során az iSight kamera vezérlőlapkájának a firmware-jét célozzák meg. Erre azért van szükség, mert az Apple az iSight rendszert úgy alkotta meg, hogy elektronikailag ne lehessen aktiválni a webkamerát és a jelzőfényt külön-külön. Amint a kamera nem készenléti állapotban van, a LED automatikusan aktiválódik alapesetben.

A firmware újraprogramozásával az egyetem szakértőinek sikerült megkerülni ezt a hardveres biztonsági megoldást: így a vezérlő már nem veszi figyelembe a készenléti jelzéseket, amik USB-n keresztül érkeznek. A gyakorlatban emiatt a LED kikapcsolva marad, hiába lett aktiválva a kameraszenzor. A hack azért is aggasztó, mert nem elég, hogy nem kell fizikai kapcsolatba kerülni a támadónak a kukkoláshoz, még rendszergazdai jogokra sincsen szüksége.

A kutatók szerint a megoldást az Apple Mountain Lion operációs rendszerében bemutatkozott Gatekeeper sandbox felturbózása jelentheti, amellyel letiltható lenne a kamera és az USB-s vezérlő elérése a nem megbízható alkalmazások számára. Szintén működhet, ha az OS X kernelét módosítják.

Az egyetem munkatársai az eredményeikről már idén nyáron beszámoltak az Apple-nek, de állítólag hiába beszéltek velük többször is, érdemi eredmény még nincs a témában. Addig is míg lesz, a legkönnyebb úgy védekezni a hasonló szoftverek ellen, hogy csak azt telepítjük, amiről tényleg tudjuk, hogy mire jó. Beválhat az a trükk is a kukkolás ellen, hogy egyszerűen leragasztjuk a kamerát.