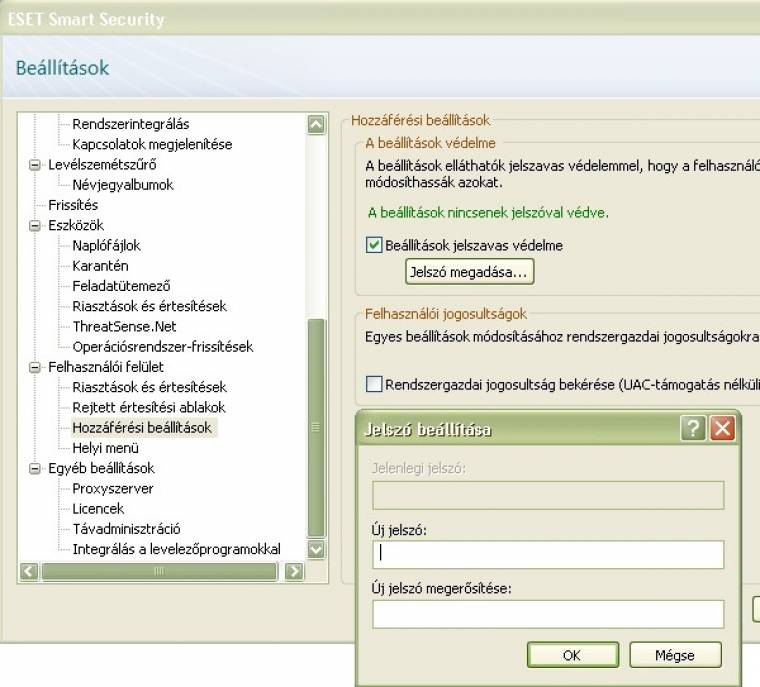

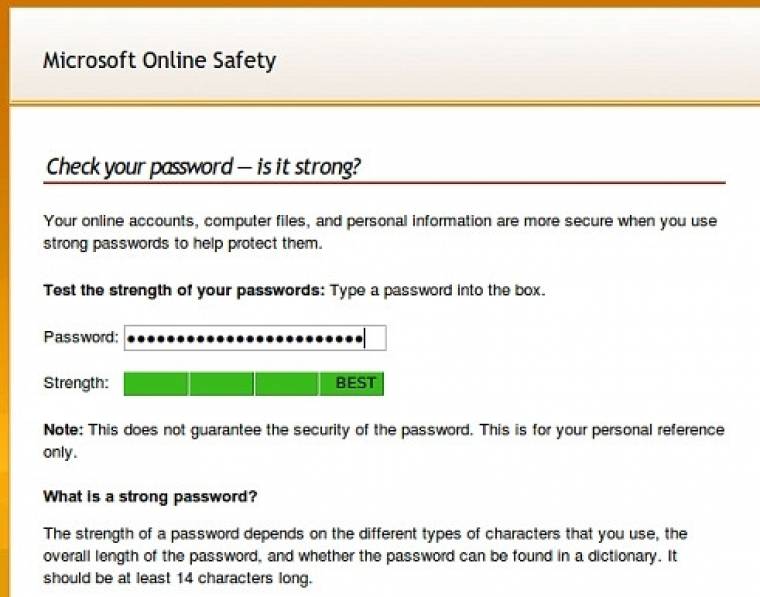

Tegyük fel, hogy van egy felhasználónk, valamennyire érdekli is a számítástechnika, hallott már az adathalászatról, és a vírusirtó, kémirtó, személyi tűzfal szentháromságot is szépen használja a gépén. Ez eddig nagyszerű – bár itt tartana már mindenki –, és ezzel sikeresen meg is védi a saját számítógépét. De vajon az adataiért is megtett mindent? Ez már azon is múlik, mennyire erős jelszavakat választott a különböző belépési helyein, és hogy minden helyen másikat használ-e. Vannak olyan hasznos biztonsági szokások, amelyek mellőzését egyetlen vírusirtó vagy tűzfal sem kompenzálhatja, ez pedig a használt jelszavak minősége, mennyisége és változtatási gyakorisága, továbbá ezek gondos és bizalmas kezelése.

Éljen és virágozzék az alapértelmezett jelszó!

A social engineering rejtelmei, módszerei naponta változnak, bővülnek új eszközökkel, illetve a kiemelt odafigyelést igénylik a begyepesedett pavlovi reflexek helyett. A legfontosabb dolgok, amiket észben kell tartani, a rendszeres jelszócsere, bizalmatlanság, a tanúsítványok kiemelt vizsgálata, csak ismert és megbízható forrásból történő szoftver telepítése, és még hosszasan lehetne sorolni.

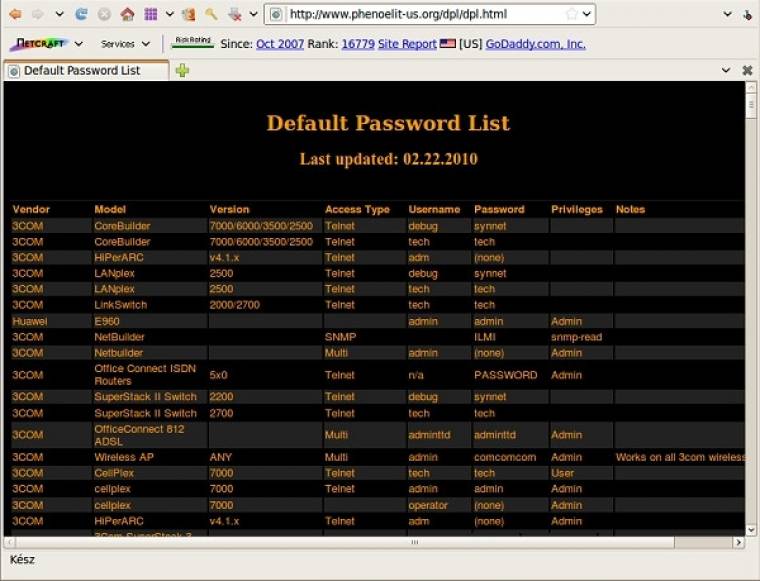

Sokféle hibát követhet el egy átlagfelhasználó: például ha operációs rendszerében könnyen kitalálható, ergo szótárban szereplő jelszót választ. Emellett pedig sokan csak elhozzák a boltból Wi-Fi-routert, kicsomagolják, és sem az alapértelmezett adminisztrációs jelszót (a www.routerpasswords.com oldalon bárki megkeresheti) nem változtatják meg azonnal, sem a forgalomhoz nem állítanak be titkosítást, vagy esetleg csak WEP-et. Aztán végül csodálkoznak, illetve ami talán még rosszabb, mindezt észre sem veszik.

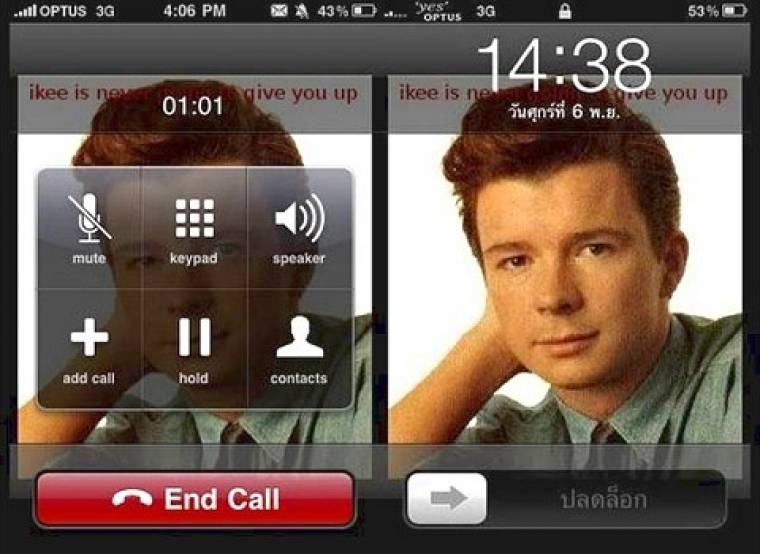

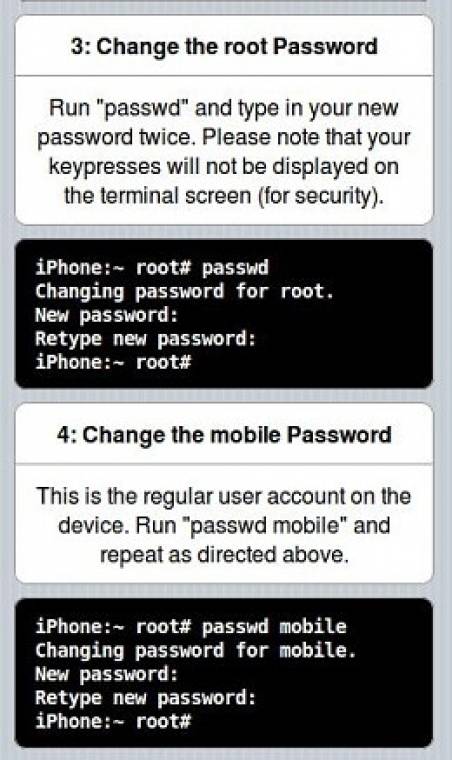

2009 novemberében egy ausztrál fiatalember, visszaélve a jailbreakelt telefonokat használók tudatlanságával és/vagy lustaságával, az alapértelmezett SSH-jelszót felhasználva írt egy C nyelvű férget. Ez távolról belépett mások telefonjába, lezárta az SSH-portot és felmásolt néhány állományt, többek közt lecserélte az inkriminált iPhone-ok háttérképét Rick Astleyre. A vírusíró, a 21 esztendős Ashley Towns csak egy jó balhénak tartotta az esetet, azonban a publikált forráskódnak köszönhetően később több kártevőváltozat is készült.

Az elnök emberei

2002. szeptember 25-én Friderikusz Sándor üzenetet kapott a mobiljára Lendvai Ildikótól, hogy őrá gondoltak a TV elnöki székben. „Mi a maga pályázatát támogatjuk első soron, tehát ebben az én véleményem nem változott, és ahogy látom, megegyezik a Péterével.” Az üzenet azonban kikerült a nyilvánosság elé és MP3 formátumban bejárta a netet. Friderikusz Sándor végül nem lett TV-elnök. Hogy történhetett meg mindez? Ebben az időben a Pannon GSM mindegyik postafiókjának alapértelmezett kódja – ha valaki nem állított be más egyedi sajátot – „1111” volt. Mindenki ezt kapta automatikusan, és csak ennyit kellett beütnie az elkövetőnek is, bízva abban, hogy nem változtatták meg. A szerencse a behatoló mellett állt, a jelszó az alapértelmezett volt, így bárkinek a hangpostafiókjához hozzá tudott férni, meghallgathatta az üzeneteket.

2002. szeptember 28-n a Pannon lecserélte az összes hangpostakódot; ezzel a további hasonló eseteket kívánták megelőzni. Elvileg az ekkor hatályos büntető törvénykönyv az ilyen típusú bűncselekmények elkövetőit 5 évig terjedő szabadságvesztéssel sújthatta volna, de a történet végét, az esetleges nyomozás eredményét már nem ismerjük. Ennek ellenére konstatálhatjuk, hogy ha ismert emberek, közszereplők vagyunk, akkor különösen vonzó célpont lehetünk, és éppen ezért fokozott figyelemmel kell megelőzzük a biztonsági incidenseket. Ezt vagy saját magunknak kell megtenni, vagy megfelelő technikai segítséget kell kérni/alkalmazni hozzá.

Annak illusztrálására, hogy mennyire nem változik a világ, vagy talán a marketing legyőzi az ésszerűséget, álljon itt egy 2010. június 29-i hír: az AT&T igyekszik felhívni az ügyfelei figyelmét, éljenek az egyedi hangpostakód lehetőségével, amelyet 4-14 jegyű számkombinációval védhetnek. Ellenkező esetben egy androidos telefonról bárkinek a hangpostafiókja lehallgatható.

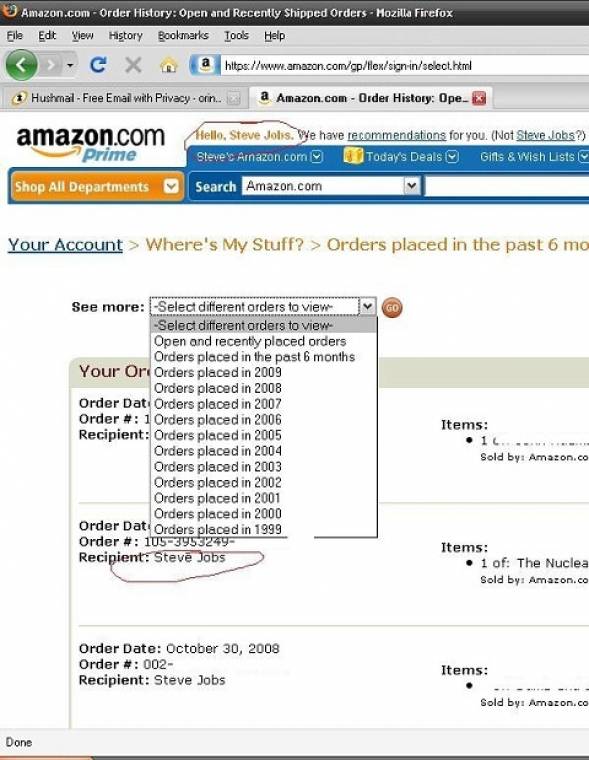

Steve Jobs is megvolt

Nem lehet elhanyagolni kulcsemberek, cégvezetők, és jól ismert IT-szereplők elleni próbálkozásokat sem, főleg ha sikeres a kísérlet. A „felhasználó” ahol tud, lazít, könnyít, postitre jelszót irkál, illetve akár meg is adja azt egy idegennek a telefonban. 2009 májusában maga Steve Jobs Amazon áruházas accountja került horogra, pontosabban ennek kihorgászása az elkövető Orin0co szerint már az előző évben megtörtént, csak a nyilvánosságra hozatal volt a friss esemény. Emberünk időt és fáradtságot nem kímélve, létrehozott egy hamis Amazon áruházas weblapot belépési lehetőséggel, és várta az érkező adatokat.

A sok hétköznapi felhasználó mellett azonban nagy meglepetésére egyszer csak maga Steve Jobs is figyelmetlen volt, és besétált a csapdába: megadta a nevét, címét, bankkártyaadatait, telefonszámát, valamint az amazonos belépési nevét és jelszavát. A hiteles belépésről képernyőmentés is készült, és a támadó levelet is írt „bestseller” Jobsnak, amelyben azt is megemlítette, hogy 6-7 évre visszamenőleg lementette a korábbi vásárlásainak listáját. A levélben részletesen elmondta, hogyan sikerült a fenti módon bejutnia és felajánlotta, hogy egyfajta váltságdíjként vegye meg tőle ezeket az adatokat, különben nyilvánosságra hozza azokat.

Game over

Az online játékosok is célpontok, sőt. Már 2008-as felmérések is megerősítették, hogy amíg egy lopott WoW- (World of Warcraft) login feketepiaci ára 10 dollár, addig egy „sima” bankkártyaadat mindössze csupán 50 centet kóstált a bűnözői körökben. A havi vírustoplista eredményei alapján is úgy tűnik, a kártevőterjesztők az elmúlt években a sebezhetőségek kihasználásával mind jobban ráfókuszáltak erre a területre is.

Jelszó-emlékeztető – jó és rossz ötletek

Bizonyára sokan emlékeznek még Alaszka volt kormányzójának, Sarah Palin Yahoo!-s postafiókjának feltörésére. A módszer nem betörés, nem jelszótalálgatás volt, hanem új jelszó igénylése. A születési hely és idő megszerzése nem okozott gondot, a titkos ellenőrző kérdés pedig az volt, hol ismerkedett meg a férjével. A dolog érdekessége, hogy erről is beszélt már nyilvánosság előtt – és ez egy bizonyos középiskola neve volt. Innentől már meg is volt oldva a dolog.

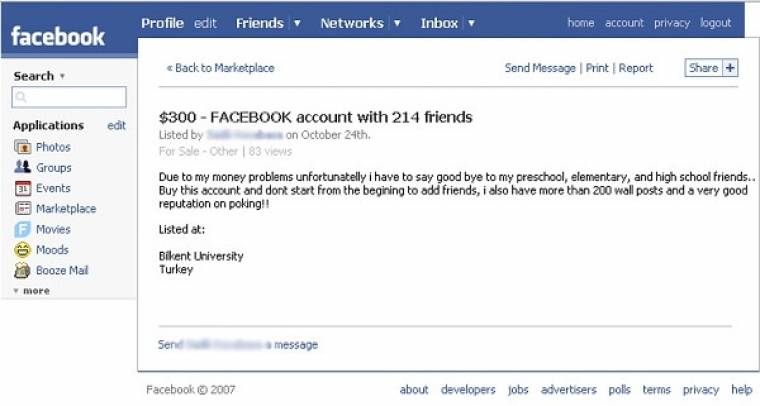

Az ismert és kevésbé ismert embereknek komolyan el kellene gondolkodniuk, érdemes-e olyan adattal védeni bármit is, amit róluk a bulvárlapok hetente megírnak, vagy amit önként kiplakátoltak az iWiW-es, facebookos lapjukra.

Sokszor nincs sok lehetőségünk, csak a rögzített standard jelszó-emlékeztető kérdések közül választhatunk: „your pet”, „your first teacher” stb. De ilyenkor sem kötelező ám az adott kérdésre vonatkozó választ adni! Persze sok helyen van lehetőség saját kérdést írni, ezt minden esetben érdemes is kihasználni, így jócskán csökkenthetjük a találgatásos módszer hatékonyságát. Hogy hívják a kedvenc tanárodat? „Csütörtök_139” – hangzik a válasz, és ez egy jó válasz. Melyik kórházban születtél? „Lekváros palacsinta fahéjjal”. Dolgozzon csak meg a feltörő, ha akar valamit, ne mi nyújtsuk a tálcán a fejünket.

Egykulcsos jelszó

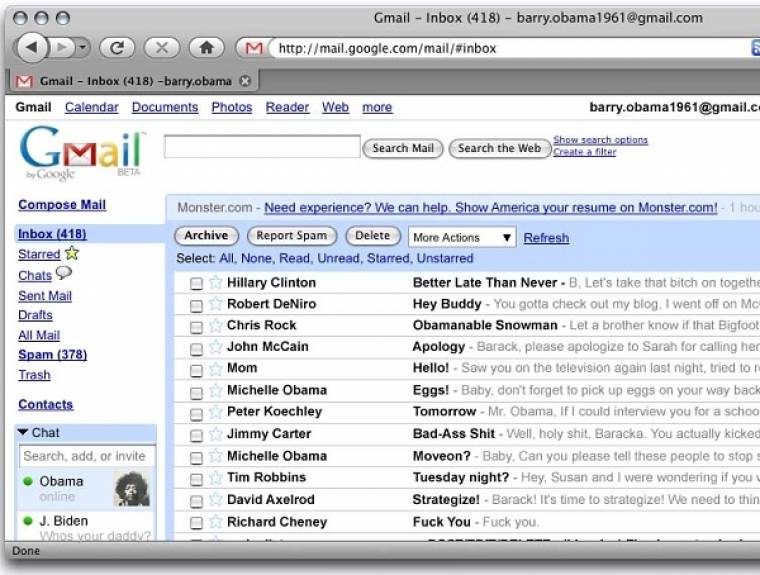

A mindenütt azonos jelszó használata is komoly veszélyt jelent, bár megjegyezni bizonyosan könnyű. Ha azonban ezek közül csak egyetlen helyszínen is kompromittálódik a belépési adatunk, gyakori forgatókönyv, hogy egy jelszó megszerzésekor végigpróbálgatják az illető minden egyéb publikus levelező, csevegő, közösségi, webes, FTP-eléréseit – és gyakran nem eredmény nélkül. Ezzel fokozhatják a veszteségeinket, dőlnek a további dominók. Ilyen baleset érte a propeller.hu-t is 2010 márciusában, amelynél egyszer csak azt vették észre, hogy az oldal kikerült a Google-ből. Mint később kiderült, a támadók úgy módosították a robots.txt fájlokat, hogy emiatt az kitiltotta a keresőrobotokat a weboldalról. Emellett a Propeller nevében beadtak egy törlési kérelmet is a Google-hoz. Az illetéktelen behatolók úgy jutottak be az oldalra, hogy az üzemeltető gmailes fiókját törték fel egy másik helyszínen megszerzett jelszót kipróbálva. Ennek segítségével jutottak el a propelleres jelszavakhoz, és sajnálatos módon a fiókban benne volt két év levelezése, üzleti titkok, jelszavak, amelyeket a támadók elolvashattak, lemásolhattak.

Vajon mennyire működik a fantáziánk?

Negatív eredményt mutat a Bitkom németországi, 2010. júniusi vizsgálata, amelyből az derül ki, a németek 41%-a sosem cserél kódot a banki, aukciós árverési helyszínein, sem a számítógépén, sem a mobiltelefonján. Kizárólag akkor változtatnak, amikor erre felszólítást kapnak, vagy ha technikailag elkerülhetetlen. A mind a magánszemélyeket, mint a vállalatokat érintő felmérés másik érdekessége, hogy a felhasználók 37 százaléka adja át a számítógépét vagy a belépési adatát valaki másnak is.

A Webroot egy korábbi átfogó, mintegy ezeregyszáz Facebook-, MySpace-, Twitter-, Linkedlin-oldal felhasználóját kérdezte ki egy felmérés keretében 2009 júniusában. Ebből többek között az derült ki, hogy egyharmaduk (36%) ugyanazt a közösségi portálon használt jelszavát máshol is alkalmazza. Ugyancsak 2009 februárjában az Errata Security is vizsgálta a jelszavak minőségét egy több ezer, PhpBB felhasználói csoport alapján, a végeredmény itt is siralmas és lesújtó volt.

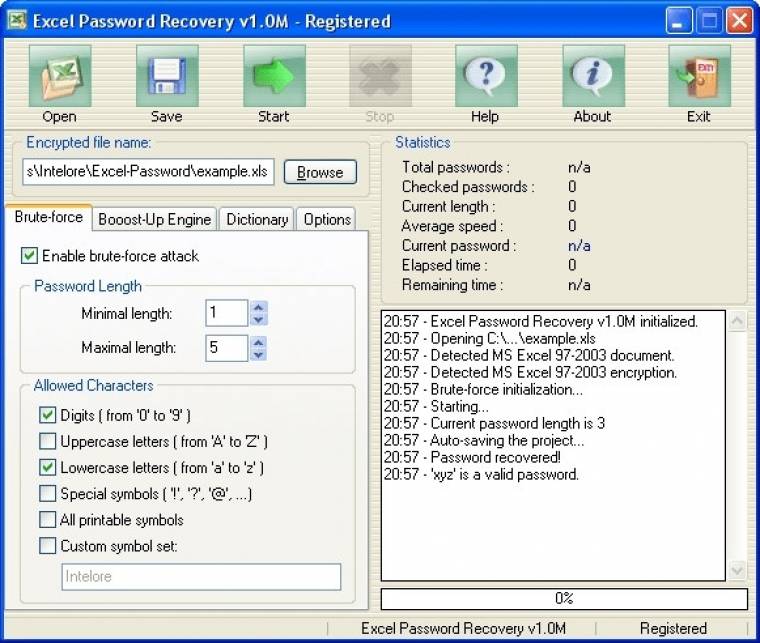

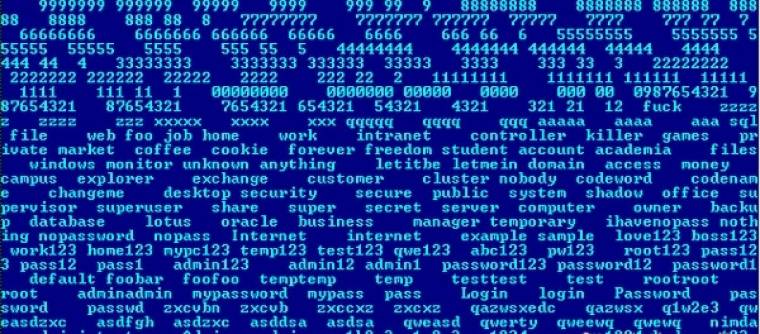

A két leggyakoribb választott jelszó az „123456” és a „password” volt. Íme a Top10-es lista további helyezettjei, a leggyakoribb találatokkal: „phpbb”, „qwerty”, „12345”, „12345678”, „letmein”, „1234”, „test”, „123”. A jelszóválasztási fantáziátlanság szembetűnő. Nyilván nem lehet figyelmen kívül hagyni ilyenkor azt sem, hogy az ESET Magyarországon terjedő számítógépes vírusok toplistájában első helyét 2009 októbere óta az a Conficker féreg tartja, amely az operációs rendszer frissítéseinek hiánya és az automatikus futtatási lehetőség kihasználása mellett éppen a gyenge adminisztrátori jelszavak szótáralapú törésével is terjed.

Nem Káptalanfüred az agyunk

Több különböző, ingyenes és fizetős program létezik a jelszavak sokaságának biztonságos megőrzésére. Mi ezek közül egyet említünk most, a KeePassX-et. Ez egy ingyenes és multiplatformos (Windows, OS X, Linux alatt is használhatjuk) jelszókezelő szoftver, amelyben kényelmesen eltárolhatjuk jelszavainkat egy olyan adatbázisba, amelyet jelszóval és/vagy kulccsal is védhetünk. Létezik belőle hagyományos, és telepítés nélkül futtatható változat is, így akár Windows és Linux alatt egy közös adatbázissal, például egy USB-kulcsról is kényelmesen futtathatjuk.

Akkor ezt most hogy?

Összefoglalva: a jelszóval való törődés nem azért van, hogy bosszantson minket, hanem hogy sikerrel szolgáljon bennünket, amit meg is tesz, ha mi is gondosan állunk hozzá. Ha rendszeresen cseréljük, kellően erőset választunk és nem ugyanazt használjuk mindenhol, máris sokat tettünk – saját magunkért. Persze igaz, ezek az erőfeszítések, jelszócserék munkát és odafigyelést igényelnek, de akárcsak a biztonsági mentések készítésénél, itt is megtérül a befektetés, ha legyőzzük a lustaságunkat.

Kérjük kedves olvasóinkat, ha a témában kérdésük, hozzászólásuk van, juttassák el hozzánk (velemeny@pcworld.hu).

Csizmazia István, vírusvédelmi tanácsadó

Sicontact Kft., a NOD32 antivírus magyarországi képviselete

antivirus.blog.hu