Digitális lábnyomunk minimalizálása érdekében az első lépés, amit tehetünk, hogy áttérünk a privát böngészési mód használatára: ezt az üzemmódot minden komolyabb program támogatja. Privát üzemmódban a neten szörfölés közben összegyűjtött információkat – többek között a felkeresett webhelyek listáját, az általuk küldött sütiket, amelyekkel nyomon követhetik online tevékenységünket, valamint az űrlapokba, keresőkbe beírt adatokat – nem menti el a böngésző, így az általunk használt géphez hozzáférő más személyek nem szerezhetnek tudomást arról, hogy mely webhelyeket látogattunk meg.

Mind az Internet Explorerben, mind a Firefoxban a [Ctrl+Shift+P] billentyűkombinációval nyithatunk meg a legegyszerűbben egy új privát böngészési ablakot. Az előbbinél a címmező előtti kis kék, InPrivate feliratú címke, utóbbinál egy lila maszkot ábrázoló ikon jelzi a böngészőablak fejlécének jobb szélén, hogy ebben az üzemmódban vagyunk. Szintén érdemes még bekapcsolni a nyomon követést megakadályozni hivatott funkciót, ez az Internet Explorerben alapértelmezés, a Firefoxban pedig az [Eszközök/Beállítások] menüparancsokkal megjeleníthető ablak [Adatvédelem] lapjának tetején lévő [Nem akarom, hogy a webhelyek kövessenek lehetőség] bejelölésével tehető meg. Ám e funkció aktiválásával a siker még nem garantált, mivel a webhelyek együttműködésére is szükségünk lesz.

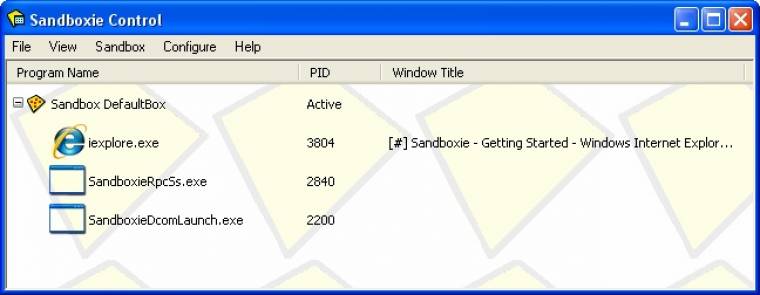

Tovább növeli a privát internetezés hatásfokát, ha a Sandboxie alkalmazással együtt használjuk, ami lehetővé teszi, hogy böngészőnket – és más programokat is – a rendszertől elkülönítve futtassunk, így az semmilyen adatot nem fog tudni számítógépünkre menteni. Így nemcsak a kíváncsiskodóktól védhetjük meg magánszféránkat, hanem a rosszindulatú programoktól is.

De mi lesz a Flash sütikkel?

A privát böngészési üzemmód önmagában nem garantál anonimitást a világhálón, internetszolgáltatónk, munkáltatónk tudni fogja, hogy merre barangoltunk, és ha az adatforgalom nem volt titkosított, internetes kommunikációnk továbbra is lehallgatható marad. Ugyancsak megmaradnak a Flash multimédialejátszó program által telepített sütik. A Flashről mindenki tudja, hogy sok webes médiatartalom csak vele tekinthető meg, azt már kevesebben tudják, hogy széles körű használata miatt biztonsági rései a hackerek első számú célpontjai közé tartoznak, azt pedig még kevesebben, hogy kiválóan használható netezési szokásaink feltérképezésére, tevékenységünk nyomon követésére, mivel rejtett, soha nem lejáró sütijei a böngészők által kínált hagyományos módszerekkel nem törölhetők.

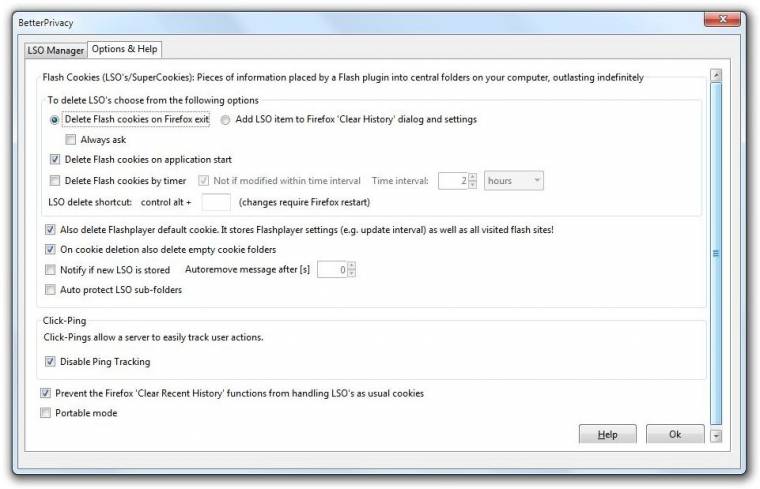

Better Privacy: eltávolíthatók vele a rejtett nyomkövető Flash-sütik

Szerencsére létezik a Firefoxhoz telepíthető Better Privacy plugin, amely lehetővé teszi a gépünkre mentett, LSO-nak (Local Shared Objectnek) is nevezett Flash-sütik kilistázását és automatizált törlését a böngésző bezárásakor és elindításakor vagy időzített módon. Ezek a makacs nyomkövetők a rendszerünkre vonatkozó speciális információkat tárolnak és tesznek hozzáférhetővé illetéktelenek számára engedélyünk nélkül, s nem lehet egyszerűen meghatározni, hogy melyiket használják nyomon követésre. A pluginnel manuálisan is kezelhetők a sütik, így kizárhatók az automatikus törlésből a játékbeállításokat vagy belépési adatokat tároló tételek, amelyek eltávolítása nem célszerű.

Álcázás a neten VPN-nel és Torral

Az anonimitás problémájára kínálnak hatékony megoldást a virtuális magánhálózat (VPN) szolgáltatások, amelyek havi pár ezer forintos előfizetési díjért (alkalmi, havi néhány száz megabájtos adatforgalomig terjedő használat esetén pedig ingyenesen) biztonságos böngészést kínálnak. A VPN ügyfélprogram titkosított adatforgalmú csatornát képez számítógépünk és a szolgáltató szervere között, így illetéktelenek nem tudják kideríteni, hogy milyen adatokat továbbítunk az interneten, ha például egy nyilvános Wi-Fi-hotspoton keresztül szörfölünk. Megkerülhetők vele a munkahelyi hálózatok korlátozásai is, ráadásul valós IP-címünket egy másikra cseréli fel, így a meglátogatott webhelyek nem tudják beazonosítani tartózkodási helyünket. Az igényesebb szolgáltatóknál több tízezer „csere” IP-cím közül választhatunk számos országban, amelyek váltogatásával végképp megnehezíthetjük a nyomkövetők dolgát. A külföldre költözés olyannyira hatékony, hogy még a kizárólag helyiek számára fenntartott webes szolgáltatásokat is megtéveszthetjük vele.

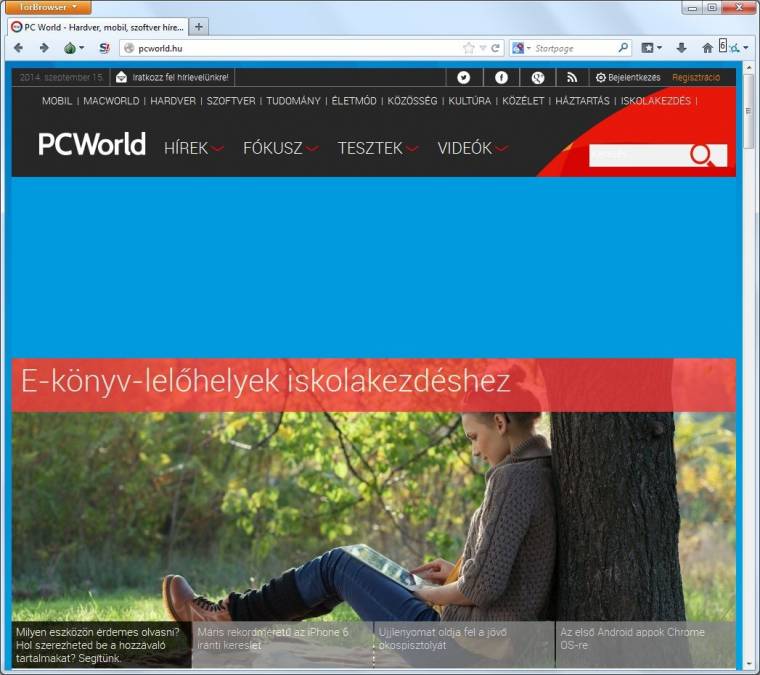

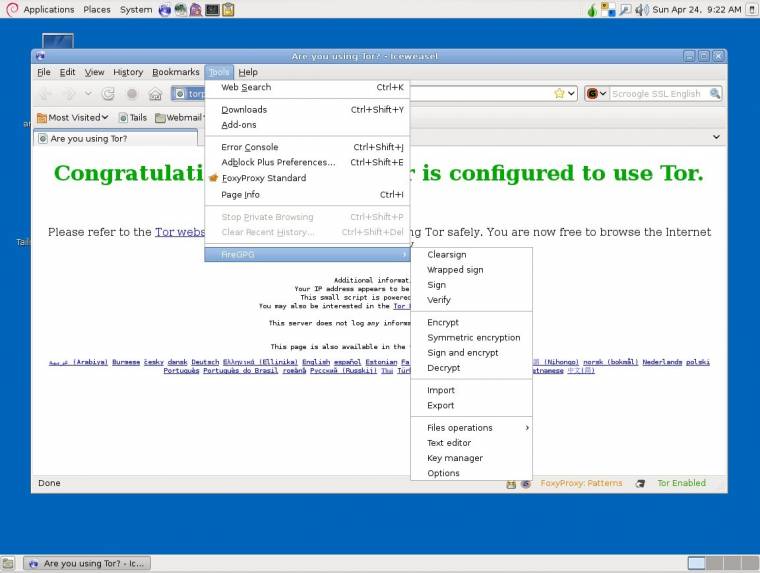

Tor hálózat: a PC World kerülőúton elért weboldala

Ugyancsak az IP-cím elrejtésével valósítja meg az anonimitást az eredetileg az amerikai haditengerészet elektronikus kommunikációjának védelmére kifejlesztett, nyílt forráskódú Tor hálózat, amelynek előre konfigurált böngészőjét előszeretettel használják a magukat veszélyben érző politikai aktivisták, menekültek, elnyomás alatt élők és hasonlók, de bárki számára ingyenesen hozzáférhető. A TorBrowserrel történő internetezéskor a forgalom a Tor hálózat véletlenszerűen kiválasztott, önkéntesek által működtetett csomópontjain halad keresztül, amelyek világszerte szétszórva találhatók. Az adatok útjuk során többszöri titkosításon mennek keresztül, míg elérik a kilépési pontot, amely a Tor hálózat utolsó számítógépe. Itt feloldják a titkosítást, és az adatokat elküldik a célszámítógépre úgy, hogy a küldő személyét nem fedik fel.

Mindegyik csomópont csak az előtte lévő és az utána következő csomópont IP-címét ismeri, így nem lehet feltérképezni a küldő számítógép és a megcélzott webhely közötti teljes adatátviteli útvonalat. Ráadásul minden megvalósult útvonal csupán tíz percig él, ennek elteltével új átjárót generálnak. Ha később meglátogatunk egy másik weboldalt, a hálózat egy új, véletlenszerűen kialakított utat fog választani. Ez megakadályozza, hogy internetszolgáltatónk vagy bárki más tudomására jusson, hogy mely webhelyeket látogatunk meg, a webhelyek üzemeltetői pedig csak a kilépési pontot megvalósító számítógép IP-címét ismerik. Előbbi láthatja, hogy egy Tor csomóponthoz kapcsolódunk, utóbbiak pedig a kilépési pontok nyilvános listájából megtudhatják, hogy a Tor hálózaton keresztül érjük el.

Az adatok „megjáratása” miatt a Tor hálózaton lassúbb a böngészés, mint egyébként. További hátrányt jelenthet, hogy a TorBrowser blokkolja a bedolgozókat – Flash, RealPlayer, QuickTime stb. –, ami rontja az internetezés élményét. Ezek manipulálásával ugyanis kideríthető valódi IP-címünk, akkor meg minek ez az egész hercehurca? Azért a YouTube-videókról nem kell feltétlenül lemondanunk, köszönhetően a videomegosztó HTML5-lejátszójának.

Újabb probléma: böngészőnk ujjlenyomatot hagy

Ha viszont maradunk jól bevált, hagyományos böngészőnknél, feltétlenül tudnunk kell azt is, hogy szószátyár programról van szó, amely nagyon sok mindent elárul rólunk a meglátogatott webhelyeknek. Peter Eckersley, az Electronic Frontier Foundation (EFF) jogvédő szervezet technológiai projektigazgatója szerint hiába szabadulunk meg a közönséges és Flash-sütiktől, valamint változtatjuk meg IP-címünket, a böngészőnk által kiadott további információkkal, a böngésző úgynevezett „ujjlenyomatával” egyértelműen beazonosíthatók lehetünk, mivel azok egyedi kombinációt alkotnak. Pletykák szerint léteznek olyan webes kutató-elemző cégek, amelyek ezeket az ujjlenyomatokat használják a felhasználók nyomon követésére.

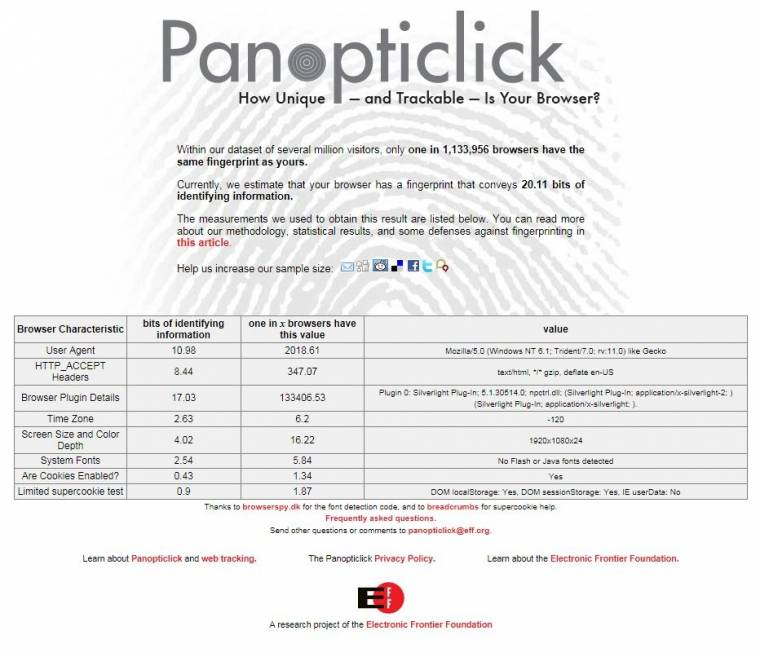

Panopticlick: egy böngésző-ujjlenyomat nyolcféle adatcsoportból, amely 20,11 bitnyi azonosító információt közöl

Az EFF kutatói annak megállapítására, hogy mennyire egyediek a felhasználók böngészői, létrehozták a jelenleg is működő Panopticlick weboldalt, melynek segítségével elemezték az odalátogatók böngészője által szolgáltatott adatok egy részét. Ahhoz, hogy egyértelműen beazonosíthatók legyünk, 33 bitnyi információra van szükség. Számos további információ is begyűjthető Eckersley szerint, melyek még egyértelműbbé tehetik az ujjlenyomatot. Így például megmérhető, hogy mennyi számítógépünk kvarckristályának órajel-csúszása, ami egy rendkívül egyedi, nehezen elrejthető hardverjellemző, és teljesen független a telepített szoftverektől.

Közel ötszázezer látogató adatainak elemzése után a kutatók a böngészők által nyújtott adatcsomagok közel 85 százalékát találták teljesen egyedinek. Ha pedig csak azokat a böngészőket nézték, amelyekre telepítve volt vagy a Java, vagy a Flash (ami egy tipikus konfiguráció az asztali gépek esetében), akkor az egyediségi arány 94 százalék fölé ment. És csupán az összes böngésző egy százaléka rendelkezett olyan ujjlenyomattal, ami kettőnél többször fordult elő a vizsgált mintában. Jól szerepeltek ugyanakkor a mobilos böngészők, minden bizonnyal a pluginek és betűválaszték hiánya miatt. A kutatók nem is próbálták megbecsülni statisztikai módszerekkel, hogy a viszonylag kis mintán mért eredményből milyen következtetések vonhatók le a teljes internetező népességre vonatkozóan: vajon kevésbé egyediek a felhasználók digitális lábnyomai? Azt viszont megállapították, hogy bár a böngésző-ujjlenyomatok gyakran változnak – telepítünk egy új fontot vagy plugint, upgrade-eljük a programot stb. –, kis módosulások esetén mégis nagy pontossággal megbecsülhető, hogy mi volt az előző állapot, így továbbra is nyomon lehet követni minket.

Joggal merül fel a kérdés, hogyan védekezhetünk a böngésző ujjlenyomatának felhasználásával történő azonosítás ellen. Az EFF kutatói a leghatékonyabb védekezési módnak a JavaScript blokkolását említették – például a TorBrowser használatával vagy a Firefox esetében a NoScript bedolgozóval –, minek révén jelentősen csökkenthetjük a böngésző ujjlenyomatának egyediségét.

Netezés mindig más böngészővel

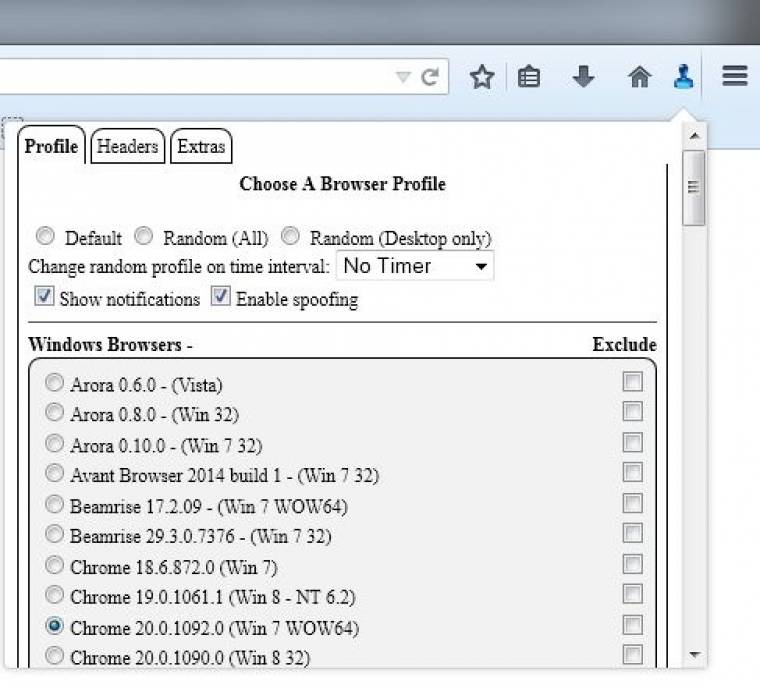

Egy másik módszer a szörfölés nyomon követésének kivédésére, ha folyamatosan, jelentős mértékben megváltoztatjuk böngészőnk ujjlenyomatát amellett, hogy igyekszünk egyediségét is csökkenteni. Erre szolgál a Random Agent Spoofer böngészőplugin a Firefoxhoz, amely fondorlatos módon meghamisított adatokat küld számítógépünkről a meglátogatott webhelyeknek. A Firefoxot használjuk, de Safarinak álcáz minket, Windows 7-et futtatunk és virtuálisan a 8.1-es változatnak hazudja rendszerünket. A program rengeteg további beállítási lehetőséget kínál a böngésző ujjlenyomatának jelentős megváltoztatására, illetve egyediségének csökkentésére. Automatikus üzemmódjában pedig véletlenszerűen váltogatja a böngésző–operációs rendszer kombinációkat.

Random Agent Spoofer: folyamatosan változtatható vele a böngésző ujjlenyomata

Ugyancsak hasznos kiegészítő a TorBrowser és a Tails által is használt, az EFF és Tor Project együttműködésében kifejlesztett HTTPS Everywhere, amely a Firefoxhoz – az Androidoshoz is –, valamint béta-változatban a Chrome-hoz és az Operához érhető el. Biztonságosabbá teszi az internetezést a titkosított (HTTPS) kommunikáció bekapcsolásával. Sok webhely kínál korlátozott támogatást a HTTPS-hez, de megnehezíti ennek használatát. Például alaphelyzetben a titkosítatlan HTTP protokollt használja, vagy a titkosított oldalakon a webhely titkosítatlan részére mutató hivatkozásokat helyez el. A HTTPS Everywhere megszünteti ezeket a problémákat intelligens technológiájával, lehetővé téve a titkosítás használatát a szerkeszthető fehérlistáján lévő webhelyeken.

Tails OS: zsebben hordható biztonság

A Tor hálózatot használja a kifejezetten a magánszféra védelmére és anonim internetezésre kifejlesztett, Debian Linux-alapú Tails (The Amnesic Incognito Live System) operációs rendszer. Bárhol, bármely számítógépen lehetővé teszi a cenzúra és más korlátozások kikerülését, és nem hagy maga után semmilyen nyomot, csak ha szándékosan így konfiguráltuk. Egy teljes körű, önállóan használható rendszerszoftverről van szó, amit DVD-ről, USB-memóriáról vagy SD-kártyáról történő futtatásra terveztek. Nem függ a gépen lévő operációs rendszertől, és nem változtatja meg azt. Miután befejeztük a vele való munkát, a gép újraindul eredeti rendszerével. Elkerüli a merevlemez használatát, kizárólag a RAM-ot használja tárolásra, de lehetőséget nyújt az elkészített dokumentumok külső adathordozóra mentéséhez.

Hordozható rendszer: a Tailsszel bárhol nyom nélkül dolgozhatunk, netezhetünk

Minden alkalmazás a Tor hálózaton keresztül kapcsolódik az internetre, s ha valamelyik megpróbálja más úton elérni a világhálót, a Tails biztonsági okokból automatikusan blokkolja a kommunikációt. A rendszert felszerelték a legújabb adattitkosító eszközökkel. A LUKS segítségével elrejthetők az USB-memóriák és a külső adathordozók, a HTTPS Everywhere kiegészítővel pedig automatikusan titkosítható a kommunikáció egy sor ismertebb webhellyel. E-mailek titkosítására és aláírására szolgál az OpenPGP, míg a fájlok biztonságos, végleges törlésére a Nautilus Wipe használható.

Így óvhatjuk meg személyes adatainkat

Digitális lábnyomunk részei a nyilvános online tevékenységünk – szakmai és közösségi oldalak látogatása, fórumokon való szereplés stb. – során magunkról publikált adatok, képek, videók is, amire szintén érdemes kiemelten odafigyelni. Általánosságban elmondható, hogy ha valamit felteszünk az internetre, az kikerül az ellenőrzésünk alól; bárki letöltheti és felhasználhatja kénye-kedve szerint. Igaz ez a közösségi oldalakra is, ahol bár korlátozhatjuk a hozzáférést, például egy képhez, barátainkra vagy egy szűkebb csoportra, de hogy ők mit fognak kezdeni vele, az már nem rajtunk múlik. Ha továbbítják saját ismerőseiknek, és ez többször megismétlődik, az már szinte olyan, mintha nyilvánosságra hoztuk volna.

Naprakész védelem

Miután gondoskodtunk arról, hogy minél kevesebb olyan információt hagyjunk magunk után az interneten, ami később gondot okozhat, illetve hogy online tevékenységünknek minél kevesebb nyoma maradjon számítógépünkön, ne hanyagoljuk el a helyben tárolt adatok védelmét sem. Alapkövetelmény, hogy mivel a világhálóra kapcsolódó eszközünk ki van téve a legkülönfélébb támadásoknak, a frissítések azonnali telepítésével tartsuk naprakész állapotban operációs rendszerünket, a futtatott alkalmazásokat és ismert fejlesztőtől származó vírusellenes programunkat. Ezen túlmenően mindenképpen érdemes felkészülnünk arra, hogy minden óvintézkedés ellenére megfertőződünk, mondjuk egy titkosító vírussal, amely elérhetetlenné teszi fájljainkat, ha ellopják a laptopunkat vagy ha hardver-meghibásodás miatt adatvesztés történik. Pótolhatatlan dokumentumaink külső meghajtóra történő rendszeres mentésével elkerülhetjük az előbbiekből eredő károkat, és a vírusmentesítés, illetve a hiba kijavítása után egyszerűen visszaállíthatjuk az eredeti állapotot.

Sok mindentől megvéd a titkosítás

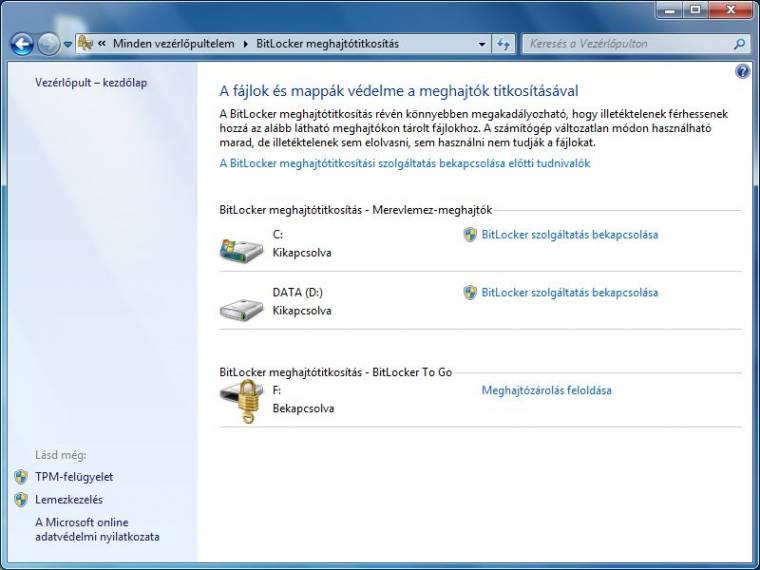

Ha azt akarjuk, hogy a számítógépünk merevlemezén tárolt bizalmas dokumentumok semmilyen körülmények között ne kerülhessenek illetéktelen kezekbe, vegyük fontolóra titkosításukat egy megbízható programmal. A legkézenfekvőbb megoldásnak a Windows 7 Ultimate és Enterprise, valamint a Windows 8 Pro és Enterprise változatában megtalálható BitLocker program ígérkezik, amivel teljes meghajtókat titkosíthatunk, USB-memóriákat és külső meghajtókat is. A szolgáltatás használatához a Vezérlőpulton kattintsunk a [BitLocker meghajtótitkosítás] utasításra, a titkosítani kívánt meghajtó mellett pedig válasszuk a [BitLocker szolgáltatás bekapcsolása] lehetőséget, majd kövessük a program utasításait.

Meghajtótitkosítás: egyszerűen biztonságba helyezhető az egész merevlemez a BitLockerrel

Ha olyan Windows-változatot használunk, amelynek nem része a BitLocker, érdemes fontolóra venni az upgrade-et, vagy valamelyik ismert biztonsági cég titkosítómodult tartalmazó termékét választani. Ezen a területen ne sajnáljuk a pénzt, hiszen értékes információink megóvásáról van szó. A kevésbé ismert fejlesztőktől származó ingyenes, nem tanúsított szoftverek nem garantálják fájljaink biztonságát, és sok esetben csak a biztonság illúzióját jelentik. Jó példa erre a sokáig ingyenes BitLocker-alternatívaként funkcionáló TrueCrypt, ami rejtélyes gyorsasággal szűnt meg egyik pillanatról a másikra, cserbenhagyva használóit.

Használjunk digitális radírt

Még a törölt fájlok sincsenek biztonságban a kíváncsi szemek elől. Amikor ugyanis egy fájlt átadunk az enyészetnek, voltaképpen csak a számítógépes nyilvántartásból töröljük. Bitjei mindaddig hozzáférhetők lesznek egy erre specializált programmal – például a Piriform-féle Recuvával –, amíg felül nem írjuk a merevlemezen azt a területet, amit elfoglalnak.

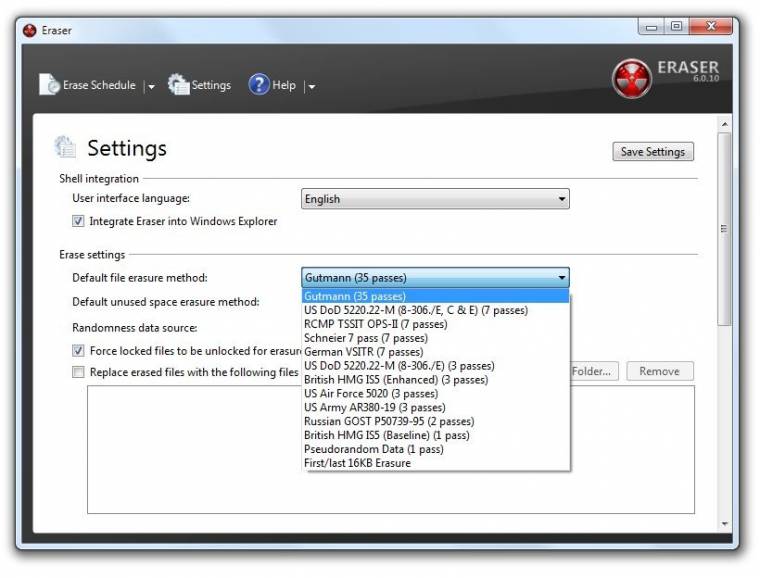

Végleges törlés: többszöri felülírással szabadul meg visszavonhatatlanul a fájloktól az Eraser

Egy hasznos alkalmazás, az Eraser segít a gondon: lehetővé teszi az egyenkénti és a csoportos biztonsági törlést, valamint az üres lemezterület felülírását. Számos törlési módszer közül választhatunk, melyek többszöri – akár 35-szöri – felülírással gondoskodnak a visszafordíthatatlan megsemmisítésről.

A felhő veszélyei

Egyre többen tárolnak adatokat a felhőben, mivel a korlátozott méretű memóriával felszerelt mobileszközöknek alapszolgáltatásává vált a gyártó által kínált felhőbe mentési lehetőség. Ráadásul a feltöltés szinkronizálás formájában gyakran automatikusan történik, aminek az lesz az eredménye, hogy olyan adatokat tárolunk majd a messze távolban, amelyeket legszívesebben nem engednénk ki az eszközünkről.

Érdemes rászánni az időt, és kialakítani egy otthoni adatvédelmi politikát arra vonatkozólag, hogy mely adatokat tároljuk a felhőben, és melyeket nem, továbbá gondoskodni arról, hogy mobileszközeink ne töltsenek fel automatikusan, tudtunk nélkül fájlokat a felhőbe. Általános jó tanácsként elmondható, hogy a ránk vonatkozó leginkább bizalmas munkahelyi és személyes információkat ne bízzuk a felhőre. Gondoskodjunk továbbá a felhőszolgáltatások esetében is erős jelszóról, és amennyiben lehetséges, használjunk kétfaktoros azonosítást a belépéskor.